無錫網絡流量控制加固

身份認證(IAM)是網絡安全的一道關卡,關鍵是通過“證明你是你”防止非法訪問。主流技術包括:知識認證(密碼、PIN碼)、持有物認證(U盾、手機令牌)、生物認證(指紋、虹膜)及行為認證(打字節奏、鼠標軌跡)。現代IAM系統趨向統一身份管理,集成單點登錄(SSO)、多因素認證(MFA)和權限生命周期管理。例如,微軟Azure AD支持無密碼認證,用戶通過手機應用或Windows Hello生物識別登錄,既提升安全性又簡化操作。訪問管理則需遵循較小權限原則,通過基于角色的訪問控制(RBAC)或屬性基訪問控制(ABAC),限制用戶只能訪問必要資源,減少內部威脅。網絡安全可識別并處理網頁掛馬等新型攻擊手段。無錫網絡流量控制加固

物聯網(IoT)設備因資源受限、協議碎片化,成為網絡攻擊的薄弱環節。典型風險包括:弱密碼(大量設備使用默認密碼)、固件漏洞(長期未更新)和缺乏加密(數據明文傳輸)。攻擊案例中,2016年Mirai僵尸網絡通過掃描弱密碼設備,控制數十萬攝像頭和路由器發起DDoS攻擊,導致Twitter、Netflix等網站癱瘓。防護對策需從設備、網絡、平臺三層面入手:設備端采用安全啟動、固件簽名驗證;網絡端實施分段隔離(如VLAN)、異常流量檢測;平臺端建立設備身份管理系統,強制定期更新。此外,行業需推動標準統一,如IEEE 802.1AR標準為設備提供標識,降低偽造風險。杭州無線入侵檢測費用網絡安全事件的響應時間越短,損失越小。

個人是網絡安全知識的之后受益者,需掌握基礎防護技能:密碼管理:使用密碼管理器(如1Password、Bitwarden)生成并存儲強度高密碼,避免多平臺重復使用;啟用MFA(多因素認證),結合密碼與短信驗證碼或生物特征;隱私保護:謹慎授權應用權限,關閉不必要的位置、通訊錄訪問;使用端到端加密工具(如Signal、Telegram)保護聊天內容;定期檢查社交賬號隱私設置,防止信息泄露;釣魚識別:警惕陌生郵件中的鏈接或附件,驗證發件人域名真實性,2023年某企業員工因點擊釣魚郵件導致全公司網絡癱瘓,損失超500萬美元。

盡管我們采取了各種安全措施,但網絡安全事件仍然可能發生。因此,建立完善的應急響應與災難恢復機制至關重要。應急響應是指在網絡安全事件發生后,迅速采取措施進行處置,減少損失和影響的過程。應急響應團隊需要具備專業的技術和豐富的經驗,能夠快速響應和處理各種安全事件。災難恢復則是指在網絡安全事件造成嚴重破壞后,恢復網絡系統和應用程序的正常運行的過程。災難恢復計劃需要包括數據備份、系統恢復、業務連續性保障等方面的內容。企業和組織需要定期進行應急演練和災難恢復測試,確保應急響應與災難恢復機制的有效性和可靠性。網絡安全的未來趨勢包括零信任架構和自適應安全。

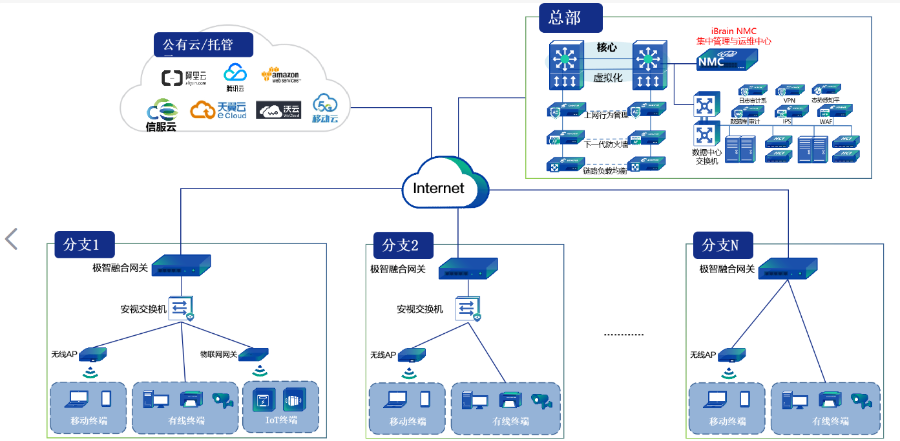

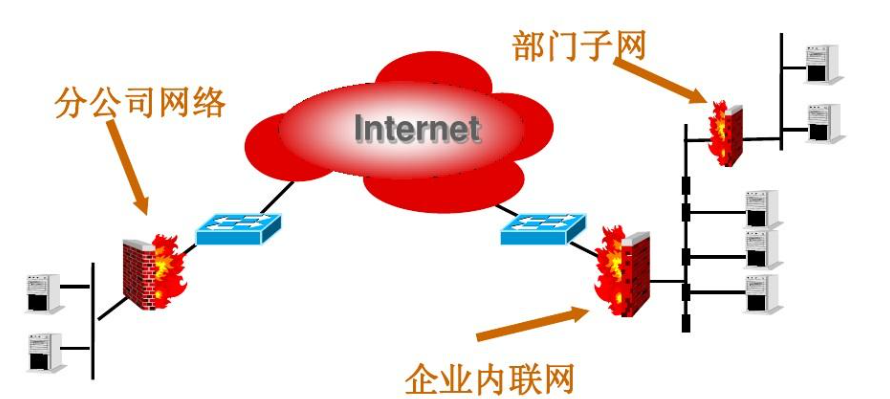

對于企業而言,網絡安全知識的應用是保護企業關鍵數據和商業秘密、維護企業正常運營的關鍵。企業應建立完善的網絡安全管理制度,明確網絡安全責任人和職責分工,制定網絡安全策略和應急預案。同時,企業還應加強網絡安全技術防護,如部署防火墻、入侵檢測系統、加密技術等,構建多層次的網絡安全防護體系。此外,企業還應定期開展網絡安全培訓和演練活動,提高員工的網絡安全意識和應急處理能力。通過這些企業防護策略的實施,可以有效提升企業的網絡安全防護水平。網絡安全的法規遵從性要求數據保護的審計和監督。蘇州企業網絡安全檢查

網絡安全的法規遵從性是企業風險管理的一部分。無錫網絡流量控制加固

網絡安全知識的基礎技術包括防火墻技術、入侵檢測與防御系統(IDS/IPS)、加密技術、身份認證與訪問控制等。防火墻作為網絡安全的一道防線,通過設置訪問規則,控制網絡流量的進出,阻止未經授權的訪問。入侵檢測與防御系統則通過實時監控網絡活動,識別并響應潛在的攻擊行為,保護網絡免受損害。加密技術是保護數據傳輸和存儲安全的重要手段,通過對數據進行加密處理,確保數據在傳輸過程中不被竊取或篡改。身份認證與訪問控制則通過驗證用戶身份,控制用戶對網絡資源的訪問權限,防止未授權訪問。這些基礎技術是構建網絡安全防護體系的基礎,掌握它們對于提升網絡安全防護能力至關重要。無錫網絡流量控制加固

- 太倉公司弱電安防售后服務 2025-12-15

- 蘇州市姑蘇區啤酒加盟 2025-12-15

- 上海弱電安防推薦廠家 2025-12-15

- 蘇州學校弱電安防供應商 2025-12-15

- 蘇州機房建設弱電安防一體化服務 2025-12-15

- 蘇州市姑蘇區精釀啤酒授權代理 2025-12-14

- 太倉學校弱電安防報價 2025-12-14

- 姑蘇區賓利精釀啤酒怎么選 2025-12-14

- 杭州小區弱電安防系統 2025-12-14

- 上海樓宇弱電安防標準 2025-12-14

- 云南監獄張力圍欄 2025-12-15

- 智能溫控滅火球廠價 2025-12-15

- 四川隔離欄桿推薦 2025-12-15

- 太倉公司弱電安防售后服務 2025-12-15

- 三亞保安服務哪家強 2025-12-15

- 懸掛式干粉滅火蛋廠家直銷 2025-12-15

- 安徽振動光纜廠商 2025-12-15

- 懸掛式滅火器采購 2025-12-15

- 上海應用圖紙加密軟件設施 2025-12-15

- 包河區系統外呼機器人價格查詢 2025-12-15