南京計算機網絡安全廠商

操作系統是計算機系統的關鍵軟件,其安全性直接影響到整個系統的安全。網絡安全知識要求了解操作系統的安全機制,如用戶賬戶管理、權限控制、訪問控制列表等。通過合理設置用戶權限,限制不同用戶對系統資源的訪問,可以有效防止非法用戶獲取敏感信息或進行惡意操作。同時,操作系統的安全更新也至關重要,軟件開發者會不斷修復系統中發現的安全漏洞,及時安裝更新補丁能夠避免系統被已知漏洞攻擊。此外,了解操作系統的安全審計功能,能夠記錄系統中的各種操作事件,便于在發生安全事件時進行追溯和分析。網絡安全的法規如PCI DSS要求保護借錢卡信息。南京計算機網絡安全廠商

動態權限管理:根據用戶身份、設備狀態、環境因素(如地理位置)、實時調整訪問權限2023年某科技公司部署零信任后,內部攻擊事件減少80%;微隔離:將網絡劃分為細粒度區域,限制攻擊橫向移動,例如某金融機構通過微隔離技術,將單次攻擊影響范圍從整個數據中心縮小至單個服務器。安全訪問服務邊緣(SASE)則將網絡與安全功能集成至云端,通過全球POP節點提供低延遲安全服務。某制造企業采用SASE后,分支機構訪問云應用的延遲從200ms降至30ms,同時DDoS攻擊防護能力提升10倍。這些實踐表明,企業需結合自身需求,靈活應用網絡安全知識構建防御體系。無錫學校網絡安全網絡安全為電子商務提供安全交易環境。

物聯網設備因計算資源有限、安全設計薄弱成為攻擊重點,常見漏洞包括弱密碼(默認密碼未修改)、固件未更新(存在已知漏洞)、缺乏加密(數據明文傳輸)及物理接口暴露(如USB調試接口)。加固方案需從設備、網絡、平臺三層面入手:設備層采用安全啟動(驗證固件完整性)、硬件加密(保護密鑰存儲);網絡層實施設備認證(確保合法設備接入)、數據加密(如使用DTLS協議傳輸傳感器數據);平臺層建立設備生命周期管理(自動更新固件、監控異常行為)。例如,某智能工廠通過部署物聯網安全網關,對所有連接設備進行身份認證與流量加密,成功抵御了一起針對PLC控制系統的攻擊。

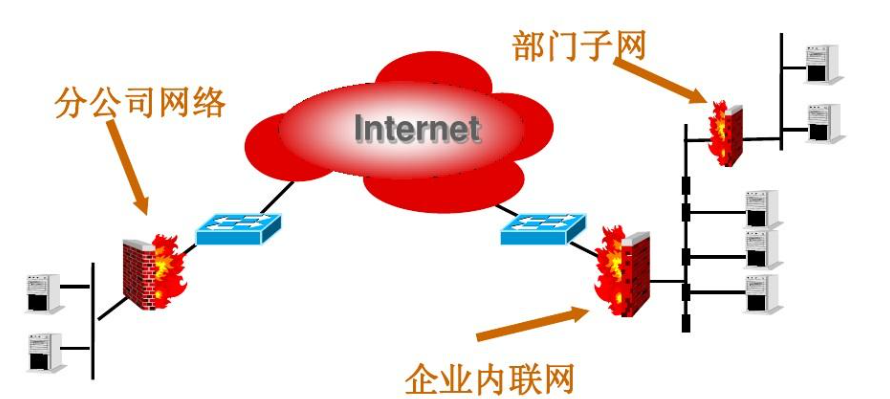

網絡安全知識并非一蹴而就,而是隨著網絡技術的發展而不斷演進。在互聯網的早期階段,網絡規模較小,用戶數量有限,安全問題相對簡單,主要集中在防止未經授權的物理訪問和基本的系統漏洞修復。隨著互聯網的迅速普及和應用的日益豐富,網絡安全方面臨的挑戰也日益復雜。灰色產業技術人員技術不斷升級,從較初的簡單惡意軟件傳播到如今的高級持續性威脅(APT)攻擊,攻擊手段更加隱蔽和多樣化。為了應對這些挑戰,網絡安全知識也在不斷拓展和深化。防火墻技術、入侵檢測系統(IDS)、入侵防御系統(IPS)等安全防護手段相繼出現,數據加密技術也從簡單的對稱加密發展到非對稱加密和混合加密等更高級的形式。同時,網絡安全法律法規也逐步完善,為網絡安全知識的應用提供了法律保障。網絡安全提升事務服務平臺的數據安全等級。

密碼學是網絡安全知識的關鍵內容之一,它為數據的保密性、完整性和認證性提供了重要的技術手段。加密算法是密碼學的關鍵,分為對稱加密和非對稱加密兩種類型。對稱加密使用相同的密鑰進行加密和解了密,如常見的 AES 算法,具有加密速度快、效率高的特點,適用于大量數據的加密傳輸。非對稱加密則使用一對密鑰,即公鑰和私鑰,公鑰用于加密,私鑰用于解了密,如 RSA 算法,雖然加密速度相對較慢,但能更好地解決密鑰分發問題,常用于數字簽名和身份認證。此外,哈希函數也是密碼學的重要組成部分,它可以將任意長度的數據映射為固定長度的哈希值,用于驗證數據的完整性,確保數據在傳輸過程中未被篡改。網絡安全為科研數據提供防篡改與備份保護。江蘇網絡安全評估

企業應定期進行災難恢復演練,確保業務連續性。南京計算機網絡安全廠商

不同行業對網絡安全知識的需求存在差異。金融行業因涉及資金交易,需重點防范欺騙與數據泄露:交易安全:采用Tokenization技術將銀行卡號替換為隨機令牌,即使數據庫泄露,攻擊者也無法獲取真實卡號;反欺騙系統:通過機器學習分析用戶行為模式,實時識別異常交易,2023年某銀行反欺騙系統攔截可疑交易超10億筆。醫療設備安全:2023年FDA要求所有聯網醫療設備需通過IEC 62443認證,防止攻擊者篡改胰島素泵劑量或心臟起搏器參數;數據脫了敏:在科研合作中,通過差分隱私技術對患者數據進行匿名化處理,確保分析結果可用性同時保護隱私。這些差異化需求推動網絡安全知識向垂直領域深化,形成“通用技術+行業定制”的解決方案。南京計算機網絡安全廠商

- 蘇州市姑蘇區精釀啤酒批發 2025-12-11

- 無錫上網行為管理策略 2025-12-11

- 浙江機房網絡安全策略 2025-12-11

- 無錫網絡弱電安防標準 2025-12-11

- 常州計算機網絡安全承接 2025-12-10

- 姑蘇區俱樂部精釀啤酒代理商 2025-12-10

- 江蘇綜合布線弱電安防大概費用 2025-12-10

- 杭州網絡入侵防御價錢 2025-12-10

- 杭州商場弱電安防一體化服務 2025-12-10

- 無錫網絡入侵檢測承接 2025-12-10

- 肥西上門安裝短信服務圖片 2025-12-11

- 溫州電焊安全眼鏡 2025-12-11

- 徐州附近哪里有防爆電器招商 2025-12-11

- 無人機火情探測系統供應 2025-12-11

- 河南本地圖紙加密軟件軟件 2025-12-11

- 江蘇實力推薦RFID嵌體生產廠家 2025-12-11

- 源頭工廠專業定制門禁卡定制 2025-12-11

- 風電機艙 S 型氣溶膠滅火球供應 2025-12-11

- 成都指紋智能鎖實力廠家 2025-12-11

- 肥東辦公用外呼系統量大從優 2025-12-11